Social-Engineering-Angriffe mittels ClickFix

Kriminelle suchen nach immer neuen Wegen, um Schadcode auf den Rechner ihrer Opfer auszuführen. Seit Ende 2024 wird dafür vermehrt eine ClickFix getaufte Angriffstechnik genutzt, bei der Betroffene mittels Phishing-E-Mails auf eine Webseite gelockt und unter einem Vorwand dazu auffordert werden, eine Reihe von Anweisungen zu befolgen und Tasten zu drücken. Kommen Betroffene dieser Aufforderung nach, führt dies zur Ausführung von Schadsoftware und einer Kompromittierung des Systems. Die Besonderheit von ClickFix-Angriffen ist, dass Betroffene selbst die schädlichen Befehle ausführen, was eine Detektion für viele Sicherheitslösungen erschwert.

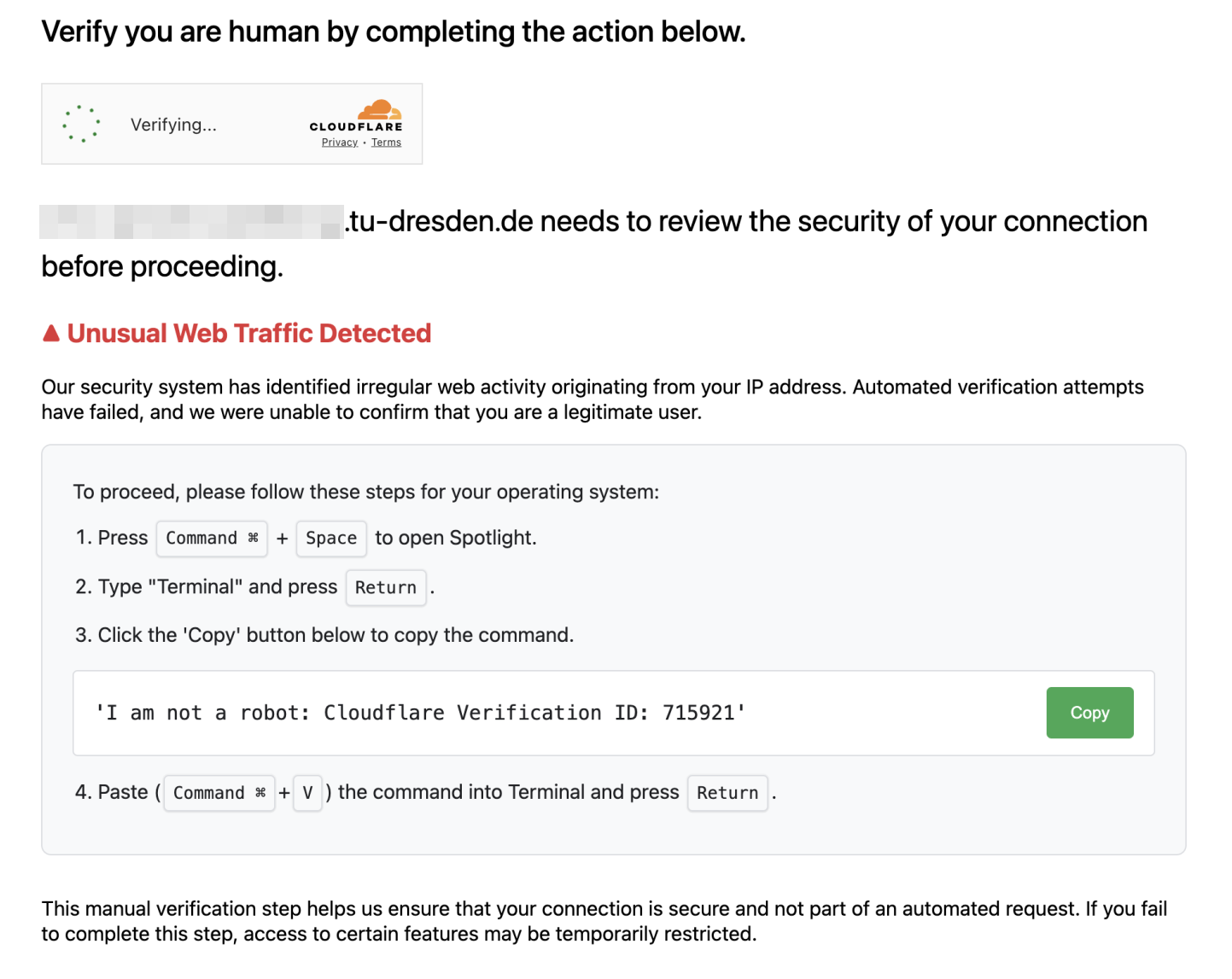

Nachfolgend ein Beispiel einer ClickFix-Website, die uns im Oktober 2025 gemeldet wurde:

Sie vereint gleich mehrere Vorwände, um Nutzer zur Ausführung der gefährlichen Aktionen zu motivieren:

- Verify you are human gefolgt vom Aktivieren einer Checkbox ist eine Aufforderung, die Nutzer inzwischen auch von vielen legitimen Webseiten gewohnt sind.

- Unusual web traffic detected und Automatic verification attempts have failed sind Vorwände, den Nutzer zur Durchführung der genannten Schritte für eine “manuelle Verifikation” zu bewegen.

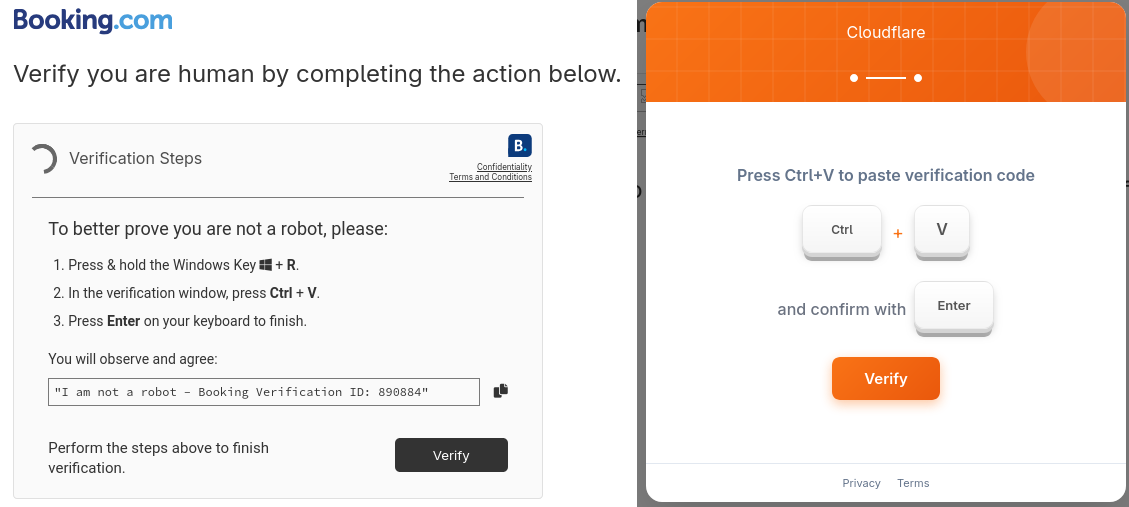

Die konkreten auszuführenden Schritte unterscheiden sich je nach ClickFix-Variante und Betriebssystem. Allen gemein ist aber der zugrundeliegende Wirkmechanismus: Die ClickFix-Webseite kopiert bösartigen Code in die Zwischenablage und die von Nutzern zu tätigenden Schritte dienen dazu diesen Code zur Ausführung zu bringen. Dies führt typischerweise zum Download und der Infektion mit weiterer Schadsoftware, die anschließend alle auf dem Rechner auffindbaren Zugangsdaten ausleitet, Kriminellen Fremdzugriff gewährt oder schlussendlich auch das System im Stile eines Ransomware-Angriffs verschlüsselt und mit einer Lösegeldforderung aufwartet.

Um ClickFix-Angriffe zu erkennen, gelten neben den hier genannten spezifischen Hinweisen weiterhin unsere allgemeinen Empfehlungen zur Vorbeugung von Phishing-Angriffen. Falls Sie eine auffällige E-Mail empfangen haben oder sich unsicher sind, melden Sie diese bitte an das TUD-CERT.

Es folgen einige weitere Beispiele echter ClickFix-Angriffe.

Melden

Wie Sie Phishing-Angriffe melden können, um die Gefahr einzudämmen.

Wenn Ihnen eine nicht bereits automatisch als Spam/Junk klassifizierte E-Mail seltsam vorkommt, leiten Sie diese an das TUD-CERT weiter. Wir werten sie aus und leiten ggf. Gegenmaßnahmen ein. So können die Risiken von Phishing-Mails eingeschränkt, Phishing-Websites frühzeitig vom Netz genommen und per E-Mail verteilte Schadsoftware analysiert werden.

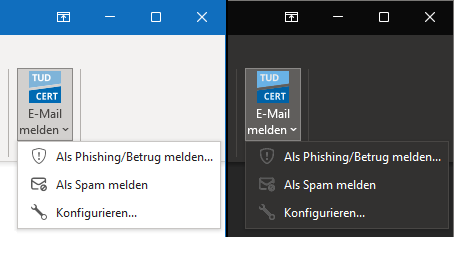

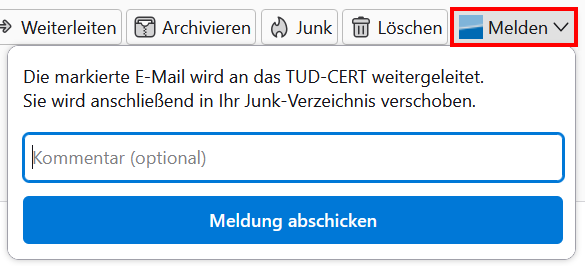

Derzeit stellen wir Phishing-Melde-Plugins für Microsoft Outlook und Mozilla Thunderbird zur Verfügung, mit denen fragwürdige E-Mails mit nur einem Klick an das TUD-CERT übermittelt werden können. Für detaillierte Informationen werfen Sie bitte einen Blick in unsere Installations- und Bedienungsanleitung. Falls Sie eine E-Mail-Clientsoftware nutzen, für die kein Melde-Plugin zur Verfügung steht, können Sie uns alternativ verdächtige E-Mails auch direkt an cert-meldung@mailbox.tu-dresden.de weiterleiten, idealerweise im Rohformat mit vollständigen Header-Daten. Bitte beachten Sie, dass wir alle Meldungen zeitnah bearbeiten, uns aber lediglich im Falle eventueller Nachfragen bei Ihnen zurückmelden.

Bitte beachten Sie, dass die Melde-E-Mail-Adresse und -Plugins ausschließlich für Angehörige der TU Dresden zur Verfügung stehen.

Microsoft Outlook / Webmail-Portal

Das Phishing-Melde-Plugin für Outlook und das Webmail-Portal der TU Dresden erlaubt es, über einen Melde-Button die gerade gelesene E-Mail direkt an das TUD-CERT zu melden.

Das Plugin ist standardmäßig für alle Postfächer an der TU Dresden aktiviert. Details entnehmen Sie bitte der Installations- und Bedienungsanleitung.

Mozilla Thunderbird ESR

Unser Phishing-Melde-Plugin für Mozilla Thunderbird ESR (Extended Support Release) fügt einen Melde-Button zum Nachrichtenbereich hinzu, mit dem die derzeit dargestellte E-Mail direkt an das TUD-CERT gemeldet werden kann.

Das Plugin kann über die offizielle Mozilla Add-On-Website direkt aus Thunderbird heraus installiert werden. Für Details konsultieren Sie bitte unsere Installations- und Bedienungsanleitung. Das Thunderbird-Plugin steht unter einer Open-Source-Lizenz, die Weiterentwicklung kann im zugehörigen Repository auf GitHub nachverfolgt werden.